تم اكتشاف ثغرة أمنية خطيرة من نوع “يوم الصفر” في أجهزة توجيه TP-Link، مما يجعلها عرضة للاستيلاء الكامل على النظام عبر تنفيذ التعليمات البرمجية عن بُعد (RCE). تم تحديد هذا الخلل في بروتوكول إدارة شبكة المنطقة الواسعة لمعدات العملاء (CWMP)، حيث يمكن للمهاجمين استغلال فيض المكدس في وظيفة sub_1e294، مما يتيح إمكانية تنفيذ التعليمات البرمجية بامتيازات الجذر. تؤثر هذه الثغرة على عدة نماذج من أجهزة TP-Link، بما في ذلك Archer AX10 وAX1500، ولا تزال غير مُعالجة على الرغم من الإبلاغ عنها في مايو 2024.

اكتشف الباحثون الأمنيون أن الثغرة تنشأ عن فحص غير صحيح للحدود في معالجة الرسائل الموجهة من قبل المستخدم عبر بروتوكول SOAP، مما يسمح للمهاجمين بإرسال رسائل ضارة تتجاوز حدود الذاكرة المؤقتة. يمكن أن يؤدي هذا الإغفال إلى حالة خطيرة حيث يتم الكتابة فوق سجل عداد البرنامج، مما يؤكد إمكانية حدوث هجمات RCE.

تشمل الأجهزة وإصدارات البرامج الثابتة المتأثرة عدة مجموعات من نماذج Archer AX10 وAX1500، مع احتمال تعرض نماذج إضافية للخطر. وكشف مسح على مستوى الإنترنت عن وجود أكثر من 4,000 عنوان IP معرض للخطر، مما يبرز التعرض الكبير لهذه الأجهزة للهجمات المحتملة.

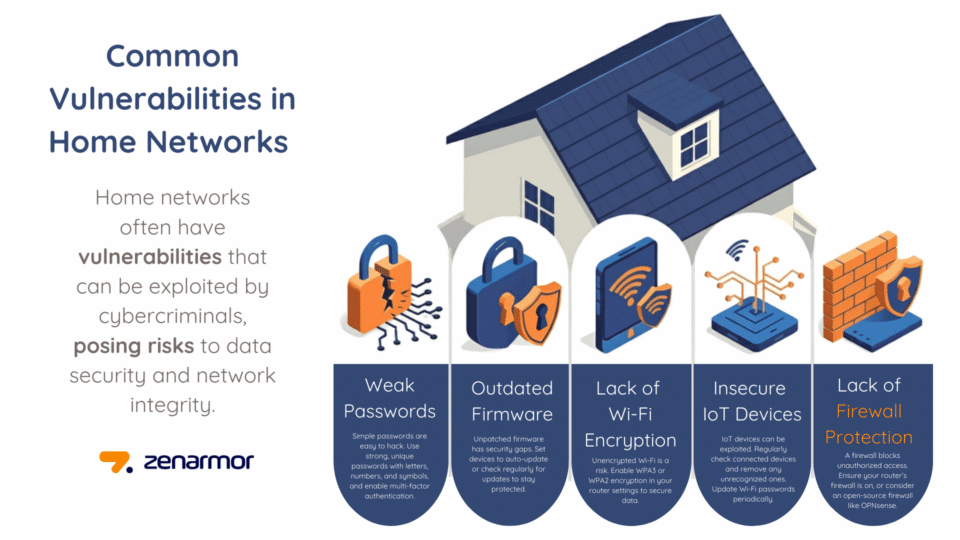

يتطلب استغلال هذه الثغرة تعديل تكوينات خوادم CWMP، والتي يمكن تحقيقها غالبًا عبر بيانات الاعتماد الافتراضية أو كلمات المرور الضعيفة. بمجرد الحصول على الوصول، يمكن للمهاجمين نشر خوادم خبيثة لإحداث فيض المكدس، مما يشكل مخاطر كبيرة على الشبكات السكنية وشبكات الأعمال الصغيرة في جميع أنحاء العالم. ويزيد استمرار الإعدادات الأمنية الافتراضية من تفاقم التهديد الذي تشكله هذه الثغرة الأمنية من نوع “يوم الصفر”.